2022.2.18

なりすましメールを送るウイルス『Emotet』の被害が急増しています

日本国内でウイルス『Emotet(エモテット)』のばらまき攻撃が発生しており、2022年2月から被害件数が急増しています。

IPA(日本情報処理推進機構) でも 2月7日に注意喚起が掲載されています。

IPA記事:

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて

また、NHKのニュースでも取り上げられる程、ウイルスが流行しています。

NHK記事:

コンピューターウイルス「エモテット」 再び感染拡大で注意

このウイルスがどのくらい危険なウイルスなのかを理解して、早めに対策を行っておきましょう。

Emotetの特徴

- ・知り合いのメールアドレスから「先日お話した写真を送付します」等の文章と共に添付ファイル付きのメールが送られてきて、添付ファイルを開くとEmotetに感染してしまう。

- ・Emotet に感染してしまうとパソコンの中のメールアドレスやアカウント情報、アドレス帳などの情報が外部に流出してしまう。

- ・流出した情報を元に、自身のメールアドレスを使って、アドレス帳に登録されている人にまたウイルスをばらまいてしまう。

2022/3/16追記

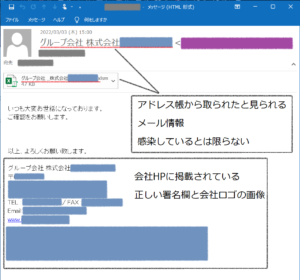

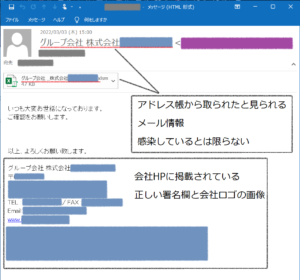

2022年3月3日、なりすましの新たな手法として、メールの添付ファイル名やメール本文中に、なりすまし元の組織名や署名などが掲載されるケースを確認しています。Emotetが感染端末内のメーラーのアドレス帳から窃取したとみられる情報が用いられていると考えられ、後述のパターンの通り、なりすまされている担当者がEmotetに感染しているとは限りません。

引用元 – 一般社団法人JPCERTコーディネーションセンター:マルウェアEmotetの感染再拡大に関する注意喚起

Emotetに新たな手法(2022/4/28追記)

今年に入ってから猛威を奮っている「Emotet(エモテット)」の攻撃方法に新しい手法が用いられました。この新たな手法はセキュリティ会社の

ESETがメキシコ、イタリア、日本で確認したことをTwiiterにて発表しました。

国内での発生は

JPCERT コーディネーションセンターが4月25日に、この手法による攻撃を確認しました。

新しく明らかになった手法では、

細工された(※)LNKファイルもしくはこれらを含めたパスワード付きのZipファイルをメールで送りつけるというものです。これらのファイルを実行すると、スクリプトファイルが生成・実行され、「Emotet(エモテット)」に感染してしまいます。

※LNKファイルとは、Windowsのショートカットファイルのことです。ファイルの拡張子は『.lnk』です

以前のEmotetとは違い、新たな手法では、

WordやExcelのマクロやコンテンツの有効化を必要としない方法での感染を目的とした、手法の可能性があると分析されているので、不審なメールは開かないように気を付けてください。

引用元 –

ZDNet Japan:マルウェア「Emotet」、メキシコやイタリア、日本などで新手法による攻撃始まる

Emotetにクレジットカード情報を含む個人情報を盗む新機能が追加されました(2022/6/15追記)

Emotetは元々メールに関係した情報しか盗まれないと思われていましたが、6月9日に警察庁から以下のような発表がありました。

ウェブブラウザ「Google Chrome」に保存されたクレジットカード番号や名義人氏名、カード有効期限を盗み、外部に送信する機能が追加されたことを確認しました。

Google Chromeでは個人情報を暗号化して安全に保存していますが、Emotetの新機能は暗号データを元に戻すための鍵も同時に盗み出すため、Emotetに感染すると、お使いのクレジットカード情報が第三者に知られるおそれがあります。

引用元 –

Emotetの解析結果について | 警察庁

「Google Chrome」は国内・世界ともにトップシェアのインターネットブラウザです。

ブラウザには、ユーザーがショッピングサイトなどで買い物を行ったときに、入力フォームに入力された情報をブラウザの中に保存する機能があります。

今回のEmotetの新機能はこのブラウザに保存されているデータを狙ったものになります。

データの保存先や暗号化データの複合方式がブラウザによって異なるため、現在はChromeのみのようですが、今後は別のブラウザにも対応することが考えられます。

「Chromeを使わなければ良い」ということではなく、Emotetというマルウェアへの正しい知識を持って、対応していきましょう。

Emotetの注目すべき点

- ・知り合いからウイルス送られてくる(違和感のない日本語の文章だから気づきずらい)

- ・1度感染してしまうと自身がウイルスをばらまいてしまう

Emotetの対策

- ・Windows Updateを毎週木曜日に実施する

- ・インターネットに繋がったパソコンには全てセキュリティソフトをインストールする

- ・セキュリティソフトを定期的にアップデートし、最新の状態に保つ

- ・直近の連絡のない知り合いから突然添付ファイル付きのメールが送られてきたら、十分な警戒感を持って対応する(添付ファイルのウイルスチェックを行う)

ウイルスは必ずしも.exe 形式のファイルとは限りません。

Word・Excel などの Office ソフトにはプログラムを実行するマクロ機能がありますし、画像の中にもブラウザで表示することで、画像内に埋め込まれたプログラムを実行させることが出来ます。

どのようなファイル形式であっても油断しないようにしてください。

Emotetに感染しているか確認する方法

感染を確認する方法ですが、セキュリティソフトを利用してスキャンする方法があります。

無料のセキュリティソフトではプログラムの不審な動きを検知する機能がついていない場合があるので、機能の充実した有料のセキュリティソフトを使用するようにしましょう。

コンピューター内の全てをスキャンするには非常に処理が重くなるので、難しい場合にはEmotetだけを調べることが出来る『

EmoCheck 』というソフトがあります。

Windows10、Windows11 を利用されている方はAssetsのemocheck_v2.0_x64.exe をダウンロードして実行してみてください。

実行後、しばらくした後に下記のような結果が表示されます。

Emotet以外のマルウェア(ウイルス)

お知らせの一覧へ戻る